Dicas de segurança na internet

A Internet traz inúmeras possibilidades de uso, porém para aproveitar cada uma delas de forma segura é importante que alguns cuidados sejam tomados. Estamos submetidos a sistemas e a sites que podem conter códigos maliciosos que podem infectar os nossos dispositivos e roubar nossos dados, como foi mostrado no episódio anterior.

Mas com alguns procedimentos simples e um pouco de atenção você pode evitar muitos desses ataques e outros golpes que podem acontecer pela internet.

Ameaças do dia-a-dia

Atualmente, devido à grande quantidade de serviços disponíveis, a maioria das ações dos usuários na Internet são executadas pelo acesso aos sites, seja pelo uso de navegadores ou de leitores de e-mails com capacidade de processar mensagens no formato que os navegadores usam.

Para atender a grande demanda, incorporar mais funcionalidade e melhorar a aparência dos sites, novos recursos de navegação foram desenvolvidos e novos serviços foram disponibilizados.

Estes novos recursos e serviços, infelizmente, não passaram despercebidos por pessoas mal-intencionadas, que viram neles novas possibilidades para coletar informações e aplicar golpes. Vou apresentar agora alguns destes recursos e serviços assim como os riscos que representam e os cuidados que você tomar ao utilizá-los.

Cookies de navegador

Cookies são pequenos arquivos que são gravados em seu computador quando você acessa sites na Internet e que são reenviados a estes mesmos sites quando novamente visitados. São usados para manter informações sobre você, como carrinho de compras, lista de produtos e preferências de navegação.

Um cookie pode ser temporário, quando é apagado no momento em que o navegador Web ou programa leitor de e-mail é fechado, ou permanente, quando fica gravado no computador até expirar ou ser apagado.

Também pode ser primário, quando definido pelo domínio do site visitado, ou de terceiros, quando pertencente a outro domínio, geralmente relacionado a anúncios ou imagens incorporados à página que está sendo visitada.

Riscos do uso dos cookies

- Compartilhamento de informações: as informações coletadas pelos cookies podem ser indevidamente compartilhadas com outros sites e afetar a sua privacidade, ou você acha que é coincidência acessar pela primeira vez um site de música e perceber que as ofertas de jogos ou aquele produto que estava procurando já estão disponíveis, sem que você tenha feito qualquer tipo de escolha?

- Exploração de vulnerabilidades: quando você acessa um site, o seu navegador disponibiliza uma série de informações sobre o seu computador, como hardware do pc, sistema operacional e programas instalados. Os cookies podem ser utilizados para manter referências contendo estas informações e usá-las para explorar possíveis vulnerabilidades em seu computador.

- Autenticação automática: ao usar opções como “Lembre-se de mim” e “Continuar conectado” nos sites visitados, informações sobre a sua conta de usuário são gravadas nos cookies e usadas para acessos futuros. Esta prática pode ser arriscada quando usada em computadores infectados ou de outras pessoas, pois os cookies podem ser coletados e permitirem que outras pessoas acessem se passando por você, configurando um roubo de identidade.

Medidas de segurança

Não é indicado bloquear totalmente o recebimento de cookies. Isso pode comprometer o funcionamento de determinados sites e serviços. Para se prevenir dos riscos sem interferir na sua navegação, há algumas dicas que você pode seguir, como:

- Em navegadores ou programas leitores de e-mail, configure para que, por padrão, os sites não possam definir cookies e crie listas de exceções, cadastrando sites considerados confiáveis e onde o uso de cookies é realmente necessário, como sites de banco e lojas na internet;

- Caso você, mesmo ciente dos riscos, decida permitir que por padrão os sites possam definir cookies, procure criar uma lista de exceções e nela cadastre os sites que deseja bloquear;

- Configure para que os cookies sejam apagados assim que o navegador for fechado;

- Configure para não aceitar cookies de terceiros, não se preocupe que ao fazer isto, a sua navegação não deverá ser prejudicada, pois apenas conteúdos relacionados a publicidade serão bloqueados;

- Utilize opções de navegar anonimamente, quando usar computadores de terceiros ao fazer isto, informações sobre a sua navegação, incluindo cookies, não serão gravadas.

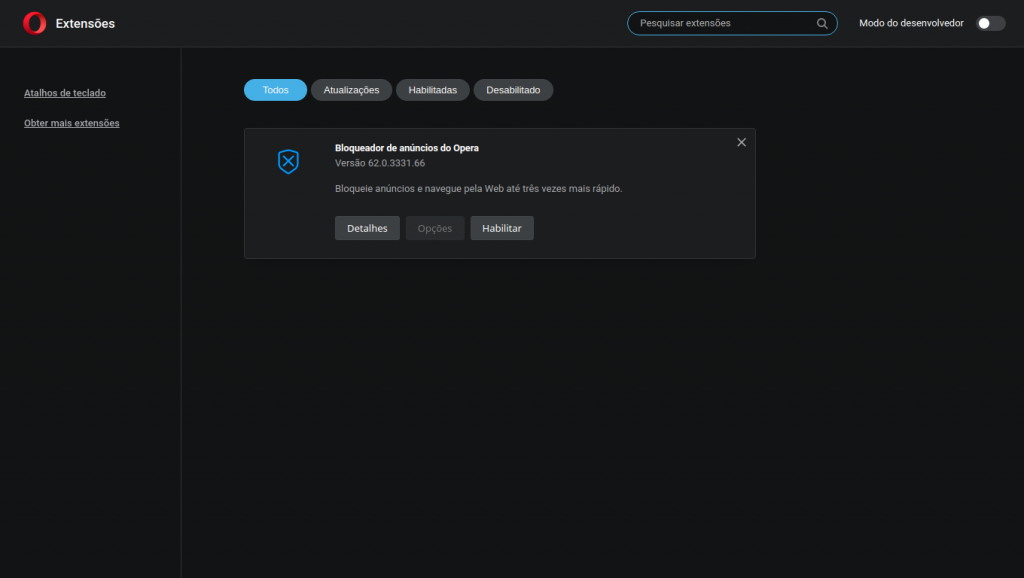

Plugins, complementos e extensões de navegador

Complementos e extensões são programas geralmente desenvolvidos por terceiros e que você pode instalar em seu navegador ou leitor de e-mails para adicionar funcionalidades extras, como por exemplo, um leitor de feed rss.

Esses programas, na maioria das vezes, são disponibilizados em repositórios, onde podem ser baixados livremente ou comprados. Alguns repositórios fazem um controle rígido sobre os programas antes de torná-los públicos, outros utilizam classificações referentes ao tipo de revisão, enquanto outros não efetuam nenhum tipo de controle.

Esse tipo de prática também se estende para as lojas de aplicativos, onde muitas delas também submetem os aplicativos ofertados a uma série de testes antes de disponibilizá-los para os seus usuários.

Apesar de grande parte destes programas serem confiáveis, existe sempre a chance de programas especificamente criados para executar atividades maliciosas ou que, devido a erros de implementação, possam executar ações que causem problemas em seu computador.

Medidas de segurança

Pra evitar ter problemas causados por esses plugins e aplicativos, certifique-se de:

- Manter os programas instalados sempre atualizados;

- Procurar obter arquivos apenas de fontes confiáveis;

- Utilizar programas que foram bastante baixados pelos usuários e que tenham sido bem avaliados. Muitos repositórios possuem sistema de classificação, baseado em quantidade de estrelas, concedidas de acordo com as avaliações recebidas. Selecione aqueles com mais estrelas;

- Ser cuidadoso ao instalar programas que ainda estejam em processo de revisão;

- Verificar se as permissões necessárias para a instalação e execução são coerentes, ou seja, um programa de jogos não necessariamente precisa ter acesso aos seus dados pessoais;

- Denuncie aos responsáveis pelo repositório caso identifique programas maliciosos;

Clientes de Torrent

Clientes torrent são aqueles que permitem que os usuários compartilhem arquivos entre si. Alguns exemplos são: BitTorrent, Utorrent e Transmission. Alguns riscos relacionados ao uso destes programas são:

- Acesso Indevido: Caso esteja mal configurado ou possua vulnerabilidades, o cliente torrent pode permitir o acesso indevido a diretórios e arquivos do seu computador;

- Obtenção de arquivos maliciosos: Os arquivos distribuídos por torrent podem conter códigos maliciosos e assim, infectar seu computador ou permitir que ele seja invadido;

- Violação de direitos autorais: A distribuição não autorizada de arquivos de música, filmes, textos ou programas protegidos pela lei de direitos autorais é pirataria, e portanto, uma prática criminosa;

Medidas de segurança

Apesar do cenário não ser dos melhores, os clientes torrent são úteis para uma variedade de coisas e algumas medidas podem proteger você de infectar seus dispositivos, tais como:

- Mantenha seu cliente torrent sempre atualizado e bem configurado;

- Certifique-se de ter um antimalware instalado e atualizado e o utilize para verificar qualquer arquivo obtido;

- Mantenha o seu computador protegido usando as versões mais recentes dos sistemas operacionais e com todas as atualizações aplicadas;

- Certifique-se que os arquivos obtidos ou distribuídos são livres, ou seja, não violam as leis de direitos autorais;