Fundamentos da Segurança da Informação

Os trechos anteriores mencionam dois casos que ficaram muito conhecidos na época. O primeiro, o vazamento de dados do facebook por parte da cambridge analytica, afetou milhões de pessoas no mundo todo.

O segundo é o trecho de uma entrevista com um especialista de dados da IBM que comenta sobre a lei de regulamentação geral de proteção de dados, uma lei que entrou em vigor no ano passado para proteger e dar uma transparência aos dados que empresas como, google, facebook e outras, tem

sobre nós.

Isso tudo tem a ver com o tema que vamos comentar esse mês inteiro que é a segurança da informação. Mas primeiras coisas primeiro e antes de chegar nesses dois tópicos importantes, é importante você saber o que de fato é segurança da informação.

O nome pode parecer sugestivo mas esse tema é muito mais profundo do que você imagina. E, para entender a magnetude do que está por vir, hoje vou comentar sobre os fundamentos da segurança da informação e como a falta deles pode causar sérios problemas.

O que é segurança da informação

No seu dia a dia, há cuidados que você toma, muitas vezes de forma instintiva, para detectar e evitar riscos. Por exemplo: o contato pessoal e a apresentação de documentos possibilitam que você confirme a identidade de alguém, a presença na agência do seu banco garante que há um relacionamento com ele, os Cartórios podem reconhecer a veracidade da assinatura de alguém, etc.

Como o nome sugere, a segurança da informação é um princípio que acima de tudo, visa assegurar que as informações, de uma pessoa ou uma empresa, não sofram acessos ou alterações indevidas, comprometendo a integridade e a veracidade da informação.

Para isso, foram desenvolvidos ferramentas e outros acessórios que tem o objetivo de atender os requisitos para uma política de segurança da informação.

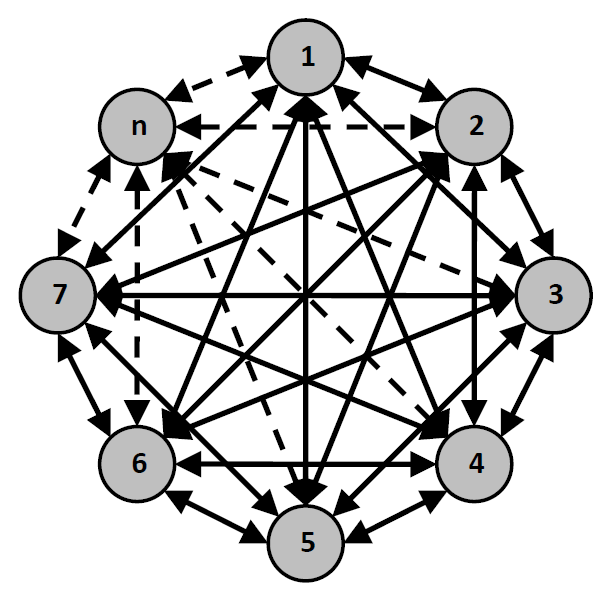

Mas antes de chegarmos nas ferramentas, é necessário saber os princípios básicos que configuram uma boa política de segurança da informação. Em geral, quatro princípios precisam ser atendidos para que a política de segurança seja confiável. Há autores que listam mais de quatro, mas para nós,os quatro mais utilizados são o suficiente. Os quatro mais utilizados são: Disponibilidade,autenticidade, confidencialidade e integridade.

Disponibilidade

Disponibilidade é um dos princípios que visa garantir que um recurso esteja disponível sempre que necessário. Esse recurso é bem utilizado principalmente em servidores que guardam cópias de segurança de dados sigilosos ou dados críticos. Falhar em entregar a disponibilidade aceitável para uma política de segurança da informação eficiente pode ter efeitos desastrosos.

Falhas de Disponibilidade

Quando um invasor não consegue quebrar a segurança da máquina desejada, a alternativa mais procurada para derrubar os serviços da maquina indisponível é atacar a rede à qual o sistema desta maquina está conectado.

O ataques de rede mais comum é inundar a rede com tráfego malicioso, ultimamente o mais mortal sendo ataque DDOS (negação de serviço distribuído) que pode gerar dados da magnitude de 400 Gbps.

Integridade

Este fundamento visa a manutenção das características originais das informações, de acordo com o que foi estabelecido pelo seu proprietário. Está relacionado ao controle das mudanças e à preservação do ciclo de vida dos dados, isto é, à sua origem, manutenção e destruição. Por isso, visa à adoção de métodos que identificam a proteção durante o processamento ou o envio.

Falhas de Integridade

O Stuxnet destruiu várias centrífugas na instalação de enriquecimento de urânio de Natanz, no Irã, fazendo com que elas operassem acima da capacidade, causando uma falha física. Com o tempo, outros grupos modificaram o vírus para atacar outras instalações públicas como estações de tratamento de água, usinas de energia e linhas de gás.

Confidencialidade

A ideia é limitar o acesso às informações para pessoas ou entidades autorizadas. A proposta é fazer com que apenas pessoas confiáveis visualizem, editem, processem e alterem os dados.

Autenticidade

Seu intuito é ter certeza de que a informação é proveniente da fonte anunciada. Assim, torna-se possível confirmar a sua originalidade e autoria.

Este obra está licenciado com uma Licença Creative Commons Atribuição 4.0 Internacional.